-

XSS挑战第一期Writeup

0×00起因 这期XSS挑战的起因是在阅读“Modern Web Application Firewalls Fingerprinting and Bypassing XSS Filters”过后,在其中发现了一个很有趣的话题。那就是在圆括号被过滤的情况下,如何去执行javascript。测在文中笔者给出来了这样的解决方案: <a onmouseover="javascript:w...作者:J0s1ph | 分类:黑客攻防 | 围观:261次发表评论

-

DNS污染事件跟踪:为什么.cn和.org域名逃过一劫

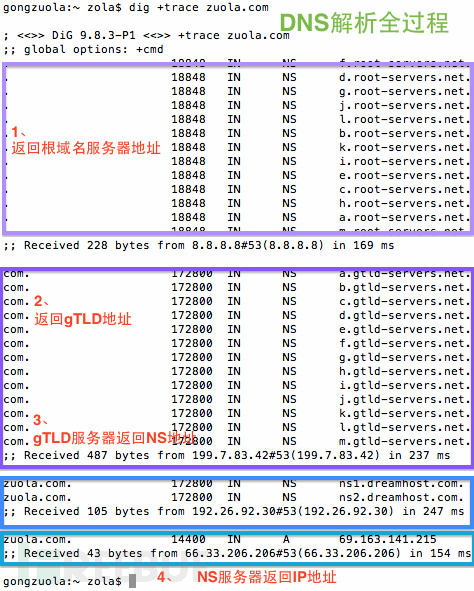

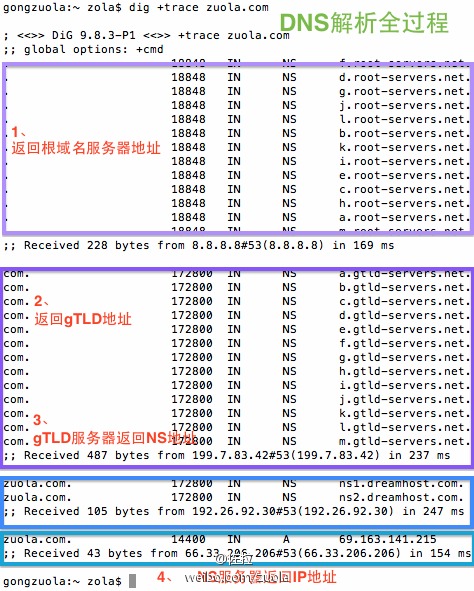

关于中国境内用户访问.com 和.net 域名被解析到65.49.2.178 一事我又有新发现,我发现了为什么.cn 和.org 的域名没有受到影响指向65.49.2.178的原因,证明此事事故与根域名服务器无关。 在上一篇文章中,我查到了65.49.2.178这个IP的背景,验证了根域名服务器在中国有镜像,驳斥了各大...作者:J0s1ph | 分类:网络安全 | 围观:270次

-

两张图片告诉你为什么域名会被解析到65.49.2.178

2014年1月21日中国出现重大网络事故,大量域名被解析到一个65.49.2.178 这个IP了。 中国的一家DNS服务商DNSPOD于 2014 年 1 月 21 日 16:18 说: 2014年1月21日下午15:10左右,DNSPod发现国内所有通用顶级域的根出现异常,技术人员已联系相关机构协调处理。目前根已恢复正常,但是后...作者:J0s1ph | 分类:网络安全 | 围观:373次

-

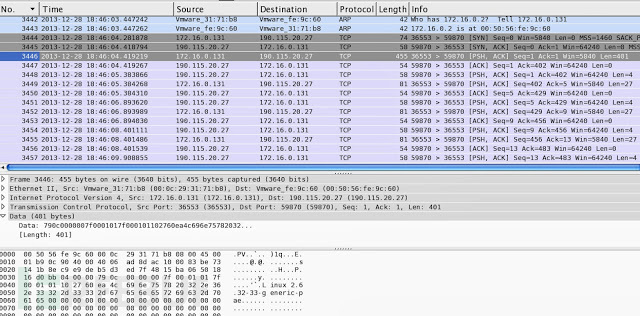

分析一个跨平台DDOS僵尸网络

从最近“恶意软件必须死”的帖子了解到一些关于DNS放大攻击相关的LINUX恶意软件样本。我对linux恶意软件的研究非常感兴趣,而且这个很特别,因为他有一个DDOS攻击模块,所以想深入了解一下。 将得到的恶意软件放到linux沙箱中运行,并连接到C&C。虽然我没有看到它有任何DDOS攻击活动...作者:J0s1ph | 分类:黑客攻防 | 围观:252次

-

现代Linux操作系统的栈溢出(上)

译者注:本文源自《[细节剖析]X Windows中一个22年的漏洞》中提到的一篇文章,即如何溢出有保护机制的linux,路径如下:http://www.exploit-db.com/papers/24085/,本着学习的目的,在学习过程中,翻译出来分享给大家。 另外为了区分Stack和Heap,在本人的所有文章中 “Stack”与“栈”对等...作者:J0s1ph | 分类:安全运维 | 围观:216次