-

使用Python进行TCP数据包注入(伪造)

数据包注入是对已经建立的网络连接通过构建任意协议(TCP…UDP…)然后用原始套接字发送的方式进行妨碍的过程,这种方法被广泛使用在网络渗透测试中,比如DDOS,端口扫描等。 一个数据包由IP头部信息、TCP/UDP头部信息和数据构成: Packet = IP Header + TCP/UDP Header + Data 大多数操...作者:J0s1ph | 分类:黑客攻防 | 围观:240次发表评论

-

Linux蜜罐系统HoneyDrive 3版本发布

HoneyDrive是一款Linux蜜罐系统,它是以虚拟设备(OVA)的方式安装在Xubuntu 12.04.4版本上面。HoneyDrive系统里面包含了10款预装和预配置的蜜罐软件,如Kippo SSH honeypot、Dionaea、Amun malware honeypots、Honeyd low-interaction honeypot、Glastopf web honeypot、Wordpot、Conp...作者:J0s1ph | 分类:黑客攻防 | 围观:152次

-

VirTest5.0特征码定位器(开源)

目前比较常有名气的特征码定位器主要有CCL与MYCCL,他们都采用文件分块定位的办法,定位效果带有运气成份,且可能每次定位出的位置都不尽相同,这个免杀带来了困难。研究杀毒软件特征代码时日渐久,慢慢认识到这样一个事实: 杀毒软件在判断特征代码时,一般会解析文件格式,例如PE...作者:J0s1ph | 分类:黑客攻防 | 围观:317次

-

XSS的原理分析与解剖

0×01 前言: 《xss攻击手法》一开始在互联网上资料并不多(都是现成的代码,没有从基础的开始),直到刺的《白帽子讲WEB安全》和cn4rry的《XSS跨站脚本攻击剖析与防御》才开始好转。 我这里就不说什么xss的历史什么东西了,xss是一门又热门又不太受重视的Web攻击手法,为什么会这样呢,原...作者:J0s1ph | 分类:黑客攻防 | 围观:169次

-

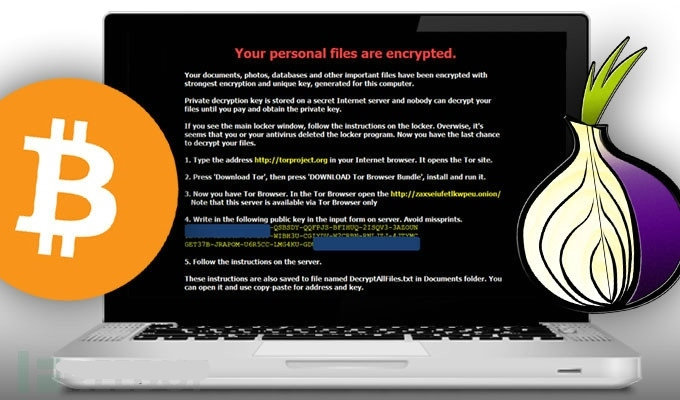

第一个将攻击服务器隐藏在Tor网络中的勒索软件

卡巴斯基的安全研究人员发现了第一款利用Tor匿名网络隐藏攻击指令控制服务器位置的加密勒索软件。这款名叫Critroni的勒索软件正在地下骇客论坛出售,售价约3000美元。 研究人员称,许多攻击者正在使用这个勒索软件,其中一些利用Angler渗透工具包向受害者电脑植入一个spambot程序,之...作者:J0s1ph | 分类:黑客攻防 | 围观:192次