-

思科Juniper发现多款产品存在Heartbleed漏洞

世界最大网络设备供应商之一的思科公司向客户发出了安全警告,OpenSSL的Heartbleed安全漏洞不只是影响Web服务器,至少还有13款产品发现存在Heartbleed漏洞,其中包括了IOS XE操作系统,Juniper也相应发布声明称存在问题。 由于为网络设备打上补丁要比Web服务器要困难得多,所以目前思...作者:J0s1ph | 分类:漏洞公布 | 围观:162次发表评论

-

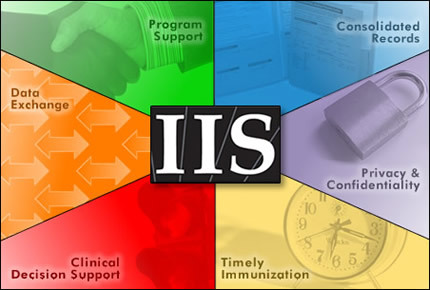

IIS4\IIS5 CGI环境块伪造0day漏洞

大约14年前发现一直到现在的0day 是IIS4\IIS5的漏洞,对应操作系统是winnt和win2000系统,微软不再支持这些软件,他们的策略想淘汰这些系统,11年报告后微软决定不再修补。算是很严重的漏洞,只是影响的软件现在使用率相对比较低,但总量也不少。 具体漏洞详细信息如下: IIS加载CGI环...作者:J0s1ph | 分类:漏洞公布 | 围观:252次

-

[附POC]OpenSSL曝严重安全漏洞,国内大量网站中招

OpenSSL的协议中,刚刚曝光了一个“毁灭性”的安全漏洞,或暴露某些重量级服务的加密密钥(cryptographic keys)和私有通信(private communications)。如果你的服务器正在使用OpenSSL 1.0.1f,请务必立即升级到OpenSSL 1.0.1g。此外,1.0.1以前的版本不受此影响,但是1.0.2-beta仍需修复。 ...作者:J0s1ph | 分类:漏洞公布 | 围观:151次

-

Struts2 S2-020在Tomcat 8下的命令执行分析

Struts S2-020这个通告已经公布有一段时间了。目前大家都知道这个漏洞可以造成DOS、文件下载等危害,相信各大厂商也已经采取了相应的安全措施。今天是和大家分享一下对这个漏洞的一点研究,包括如何在Tomcat 8下导致RCE,目的是抛砖引玉,有不足之处欢迎大家指出。 1.属性列举 这个漏...作者:J0s1ph | 分类:漏洞公布 | 围观:263次

-

Android系统升级提权漏洞

写在前面: 这是一个android提权漏洞,在android进行系统更新时才能触发,看似比较鸡肋,但也可能造成很严重的后果,毕竟,谁都不想让自己手机里的隐私公诸于众。 正文: 来自印第安纳州立大学和微软安全团队的安全研究人员最近纰漏了6个android漏洞,这些漏洞可以在用户升级系统...作者:J0s1ph | 分类:漏洞公布 | 围观:233次

![[附POC]OpenSSL曝严重安全漏洞,国内大量网站中招](http://www.j0s1ph.com/wp-content/uploads/2014/04/13969463808775.jpg)