-

熊猫烧香制造者李俊出狱后开软件公司再次被抓

一个是熊猫烧香病毒的制造者,一个是利用熊猫烧香的获利者。今天,这两个人“弃毒从良”了,还走到了一起,办了一家网络公司。这对“难兄难弟”,就是李俊和张顺。他们虽少不经事,如今也告别了黑客生涯,在山水环绕 的浙江丽水找到了栖身之地,以两人为主的浙江腾翔网络公司于此姗姗起步。...作者:J0s1ph | 分类:黑客业界 | 围观:590次发表评论

-

大数据时代来临,首次披露阿里巴巴的“数据闭环”

今日关于“大数据”的讨论达到了一个高峰,数据就是未来已经不置可否地成为了互联网企业的未来新战略发展的中心。什么是大数据,大数据是如何产生价值的,大数据是无所不能的吗,应用边界在哪里?这些问题,似乎人人都有一个模糊的概念,但始终没有一个统一的答案。 说到大数据,首...作者:J0s1ph | 分类:网络安全 | 围观:438次

-

Linux命令行里的“瑞士军刀”

这里说的“瑞士军刀”是指那些简单的一句命令就能完成其它高级语言一大片代码才能完成的工作。 下面的这些内容是Quora网站上Joshua Levy网友的总结: 通过sort/uniq获取文件内容的交集、合集和不同之处:假设有a、b两个文本文件,文件本身已经去除了重复内容。下面是效率最高的方法,可...作者:J0s1ph | 分类:安全运维 | 围观:512次

-

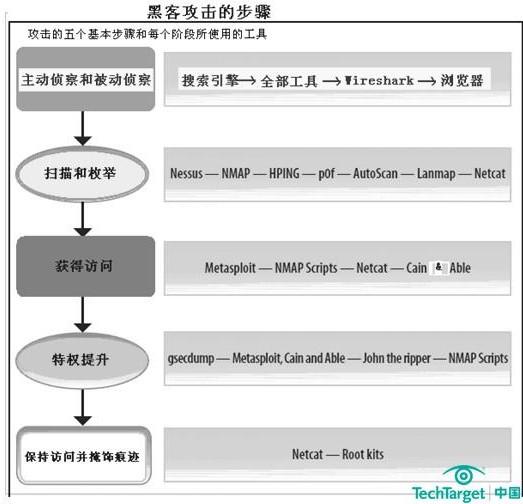

企业如何自行检查漏洞之保持访问并掩饰痕迹

开源市场上的许多伟大且免费的工具帮助企业查看漏洞,本文介绍了如何通过Netcat维持访问并掩盖踪迹,如何使用w3af发现Web应用漏洞。 保持访问并掩饰痕迹 在攻击者可以访问系统后,他们必须保持访问。其部分任务就是要掩饰其踪迹,这样就没有人知道他们已经来过。 还记得我们下载Netcat...作者:J0s1ph | 分类:网络安全 | 围观:463次

-

企业如何自行检查漏洞之扫描与枚举

许多企业雇佣外部公司执行渗透测试,但有些公司认为聘请外部公司本身就是一种风险,所以,为什么不攻击自己的网络去看看哪里有漏洞呢? 如何开始 你不妨像黑客一样思考,如何找到企业系统中的漏洞,并有效地揭示这些漏洞。时到今日,破坏一个网络或信息系统的基本过程并没有太多变化。...作者:J0s1ph | 分类:网络安全 | 围观:493次